Configurer un fichier Hosts pour bloquer la connexion aux indésirables du web(pub, adresse URL malveillante...)

Configurer un fichier hosts pour bloquer la connexion aux indésirables (pub, tracker, site malveillant ect...) n'est pas une technique nouvelle, mais qui se révèle efficace.

Jusqu’à peu, l'utilisation de l'extension Adblock-Plus dans le navigateur de Mozilla faisait consommer plus que de raison les ressources matérielles, cela était dû à un bug vieux de 14 ans qui est corrigé depuis la version 41 du navigateur(septembre 2015).

Le fonctionnement d'un fichier Hosts

Votre ordinateur doit utiliser une adresse en IPV4* ou en IPV6* pour se connecter sur l'internet.

*" Protocole d'adressage de votre connexion qui est utilisé pour connecter votre ordinateur au serveur web et afficher le contenu dans votre navigateur internet."

Notre but est de tromper le navigateur en associant un nom de domaine à bloquer par exemple "méchante.publicité.com" ^^ à l'adresse IP de vote ordinateur

/http%3A%2F%2Fimg15.hostingpics.net%2Fpics%2F421669image2.png) et comme le navigateur ne trouve rien à afficher, celui-ci signifie une erreur de connexion ou adresse introuvable.(voir schèma ci-dessous)

et comme le navigateur ne trouve rien à afficher, celui-ci signifie une erreur de connexion ou adresse introuvable.(voir schèma ci-dessous)

Les plus:

Il peut vous permettre de verrouiller* les adresses des sites de confiance, comme votre banque, les sites d'antivirus, des sites commerciaux, ect...

*En associant l'adresse IP au nom de domaine d'un site

Il est facilement modifiable.

Il est efficace sur tous les navigateurs.

Il sécurise les connexions sur internet en bloquant les sites malveillants.

Il permet une navigation sur Internet en bloquant les publicités.

Il bloque les pages descendantes. (ex: si vous bloquez indésirable.com sera aussi bloqué

Les moins:

Cette méthode est problématique si vous hébergez un site sur votre machine, votre serveur web recevra toutes les requêtes redirigées.

Concernant Windows 95 et 98, le fichier, n'existe peut-être pas par défaut, un fichier HOST.SAM peut être présent, vous pourrez l'utiliser comme base de départ sans oublier de le renommer HOST sans aucune extension.

Concernant Windows seven et Vista², il vous faut désactiver l'UAC (User Account Control).

Désactiver l'UAC Windows seven:

Cliquer sur le bouton Démarrer, puis sur Panneau de configuration. Dans la zone de recherche, tapez contrôle de compte d’utilisateur, cliquer sur Modifier les paramètres de contrôle de compte d’utilisateur.

Pour désactiver le contrôle de compte d’utilisateur, déplacez le curseur sur la position Ne jamais m’avertir, puis cliquez sur OK. Autorisation de l’administrateur nécessaire Si vous êtes invité à fournir un mot de passe administrateur ou une confirmation, fournissez le mot de passe ou la confirmation. Vous devrez redémarrer votre ordinateur pour que la désactivation du contrôle de compte d’utilisateur prenne effet.

Cliquer sur le bouton Démarrer, sur Panneau de configuration, sur Comptes d’utilisateurs et sécurité de la famille (ou sur Comptes d’utilisateurs, si vous êtes connecté à un domaine de réseau), puis sur Comptes d’utilisateurs.

Cliquez sur Activer ou désactiver le Contrôle des comptes d’utilisateurs. Autorisation de l’administrateur nécessaire Si vous êtes invité à fournir un mot de passe administrateur ou une confirmation, fournissez le mot de passe ou la confirmation.

Activez ou désactivez la case à cocher Utiliser le Contrôle des comptes d’utilisateurs pour vous aider à protéger votre ordinateur pour respectivement activer ou désactiver la fonctionnalité, puis cliquez sur OK.

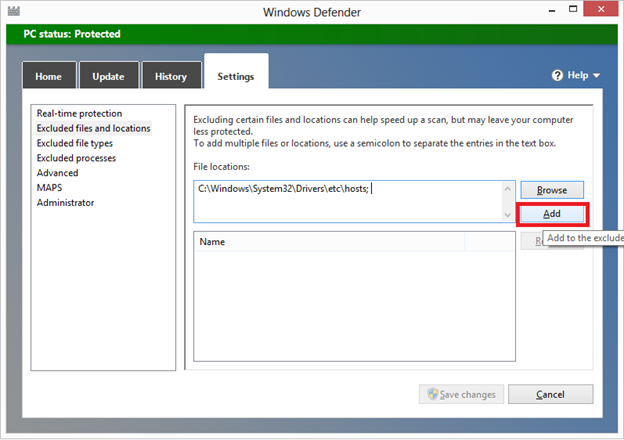

Procédure pour exclure le fichier hosts du scan de Windows Defender.

Ouvrez Windows Defender. Sous l'onglet paramètres , cliquez sur emplacements et fichiers exclus. Sous emplacement des fichiers, cliquez sur Parcourir. Recherchez, puis cliquez sur le fichier Hosts. Cliquez sur Ajouter, puis cliquez sur Enregistrer les modifications.

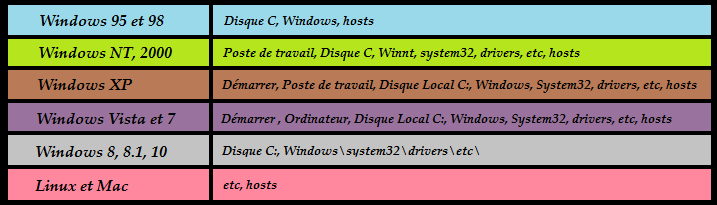

Chemin d'accès du fichier hosts, selon votre système d'exploitation.

Vidéo ci-dessous: Trouver le fichier hosts-Windows NT, 2000, XP, Vista, 7, 8, 8.1, 10- à partir de Disque C.

Une fois le fichier hosts reperré en faire une copie de sauvegarde dans le format txt.

Maintenant, il vous faut ou créer via le bloc-notes où copier sur le web une liste d'URL a bloquer qui constituera votre fichier hosts , il existe quelques sites qui proposent des listes (voir ci-dessous) qui sont mises à jour régulièrement.

malwaredomainlist.com/hostslist

(si vous avez des sites fiables n'hésitez pas à les partager via les commentaires)

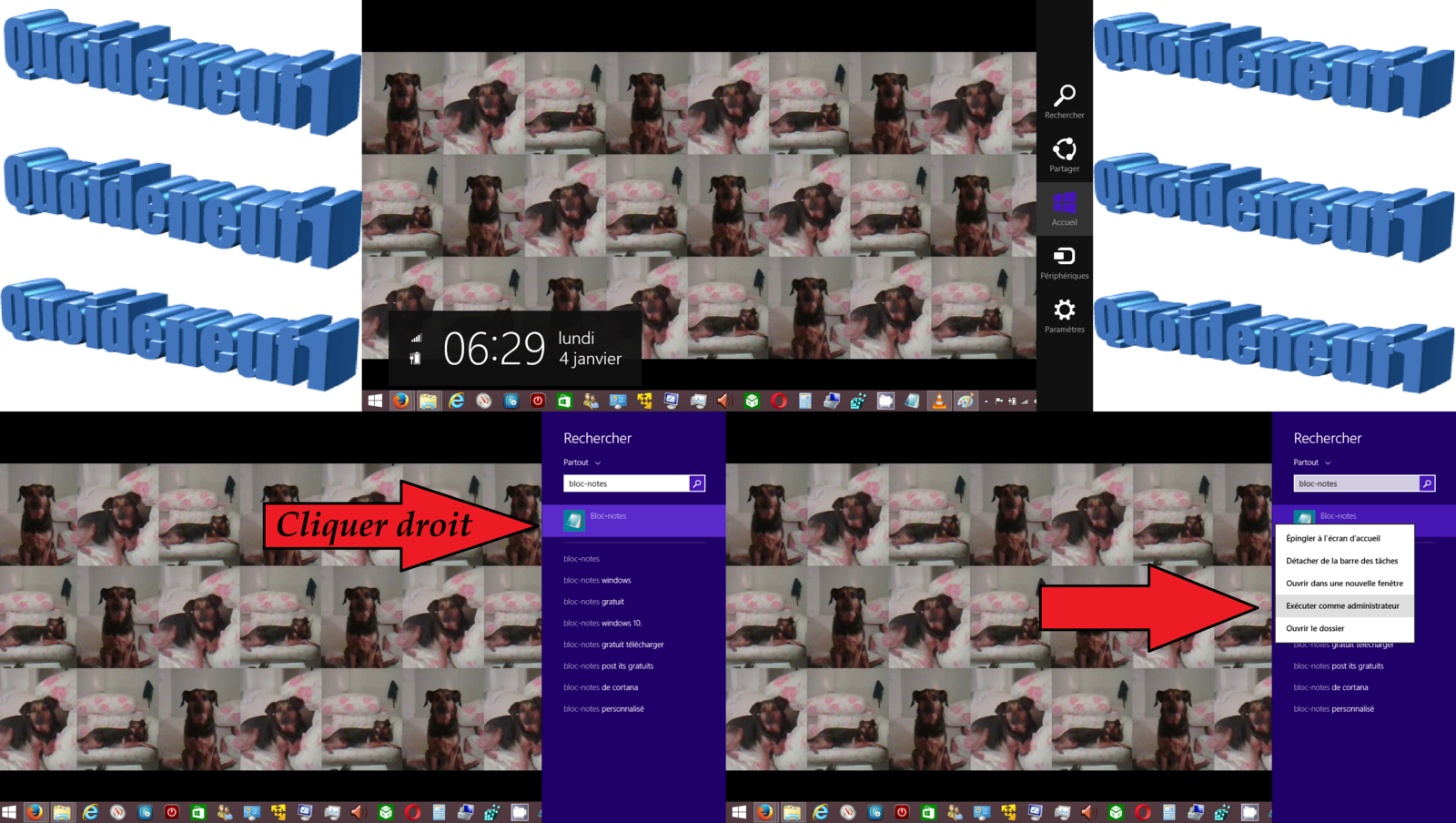

Votre liste une fois prête, il vous faut maintenant modifier le fichier hosts*, cette action s'effectue en "mode administrateur". Aussi il vous faudra décocher l'option lecture seule en cliquant droit sur le fichier host puis sur propriété, l'option se trouve en bas de la fenêtre.(capture d'écran ci-dessous)

*Veiller à ne pas supprimer la ligne 127.0.0.1 localhost du fichier hosts.

Votre bloc-notes est ouvert en tant qu'administrateur, maintenant il vous faut, où, ouvrir le fichier de la liste à bloquer que vous avez créé, ou bien, copier-coller le contenu d'un fichier hosts prêt à l'action ^^, par exemple sur someonewhocares.org/hosts/ (Voir vidéo ci-dessous). il vous faut enregistrer votre fichier hosts sans extension. "Tout les fichers" et pas ".txt"

Ci-dessous fichier hosts neutre.

Pour sécuriser la connexion vers un site, il vous faut récupérer son adresse "IP".

Vous pouvez récupérer l'adresse IP d'un site via l'invité de commandes Windows (cmd) en tapant la requête (ex: ping twitter.com).

Dans votre fichier hosts, mettre l'adresse IP en premier puis séparer d'un espace le nom de domaine associé. Vous pouvez ajouter un commentaire en utilisant le symbole # .

Penser a cocher la case "lecture seule" dans les propriétés du fichier hosts une fois celui-ci modifié pour le protégé en écriture.

Lorsque le fichier hosts n'est pas protégé en écriture, certains programmes, comme les virus ou les espiogiciels, modifient les adresses de sites connus, tels Google, Altavista ou Microsoft, afin de rediriger vers un autre serveur, généralement piégé. Ils peuvent également bloquer l'accès aux sites utiles, tels les antivirus en ligne, de façon à rendre la désinfection de la machine plus difficile. Enfin, cette technique peut être utilisée dans le cadre de l'hameçonnage: les adresses de sites sur lesquels les utilisateurs sont amenés à s'identifier (eBay, Paypal, banques en ligne, etc.), sont redirigées vers des pages imitant leurs interfaces en tous points, de manière à leurrer les utilisateurs, afin qu'ils saisissent leurs identifiants et mots de passe en toute confiance. Wikipédia

Il peut arriver, que si votre liste est trop volumineuse*, que l'accès de Windows au réseau soit un peu ralenti. Il est à noter, que les performances de l'ordinateur ne sont pas réduites et que la vérification d'une liste de plusieurs dizaines de milliers, voire centaines de milliers d'adresses est quasiment immédiate, alors que la recherche via le serveur DNS (ordinateur distant fournissant les adresses IP) pourra éventuellement duré quelques secondes.

FreeBSD ; Linux et Mac OS X :

Dans un terminal, exécutez "sudo vi /etc/hosts" ou ouvrez le fichier hosts avec votre éditeur de texte préféré. Si vous décidez d'utiliser l'éditeur vi, appuyez sur la touche "i" pour passer en mode insertion, ajoutez la ligne souhaitée, appuyez sur "Echap", inscrivez ":wq" puis validez avec "Entrer".(Source: Wistee )

Ci-dessous, capture d'écran du blog avant et après la modification du fichier hosts.

/image%2F0527637%2F20150727%2Fob_7a3dbc_quoideneuf1.png)

/image%2F0527637%2F20171104%2Fob_200e90_screenshot-2017-11-4-warning-critical.png)

/image%2F0527637%2F20171011%2Fob_0f8344_screenshot-2017-10-11-israel-hacked-ka.png)

/image%2F0527637%2F20170918%2Fob_6fc34e_ccleaner-hacked-malware.png)

/image%2F0527637%2F20170913%2Fob_9e5e34_1111.png)