Yahoo: des millions de visiteurs touchés par une grosse attaque de malware

/image%2F0527637%2Fob_c92f3e_article-2534153-1a6f457500000578-175-634.jpg)

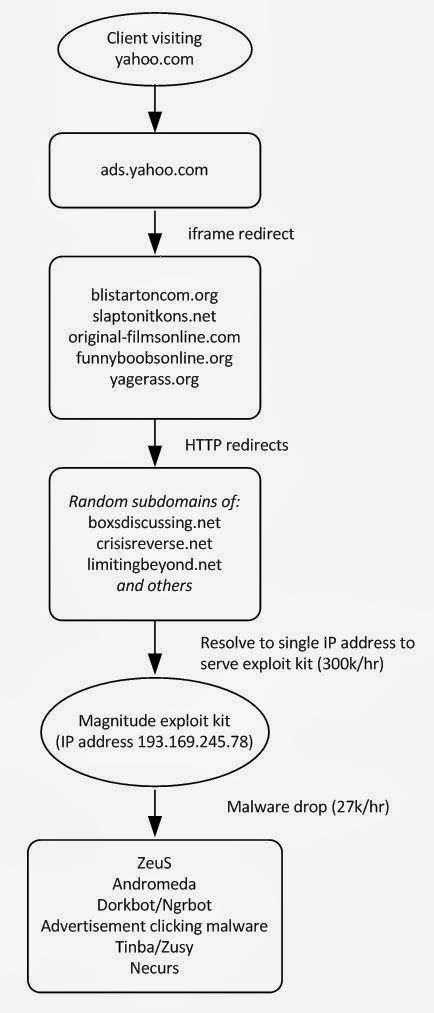

Les annonces sur Yahoo rediriger les utilisateurs vers des sites qui installent une foule de logiciels malveillants différents

La société de sécurité informatique Fox IT estime que jusqu'à 29 000 ordinateurs par heure ont été touchés

Les visiteurs sur Yahoo.com la semaine dernière ont pu être affectés par des logiciels malveillants provenant d'annonces du site.

Selon la firme de sécurité en ligne Fox informatique basée aux Pays-Bas, les utilisateurs qui ont cliqué sur des annonces sur le site ont été redirigés vers des sites qui exploitent les vulnérabilités dans Java et installés une multitude de logiciels malveillants différents.

«Les clients qui visitent yahoo.com reçoivent des annonces desservies par ads.yahoo.com, et certaines d'entre elles sont malveillantes

Ces annonces malveillantes sont les iframes hébergés sur les domaines suivants:

- blistartoncom.org (192.133.137.59), enregistrée le 1 janvier 2014

- slaptonitkons.net (192.133.137.100), enregistrée le 1 janvier 2014

- origine-filmsonline.com (192.133.137.63)

- funnyboobsonline.org (192.133.137.247)

- yagerass.org (192.133.137.56)

Lors de sa visite les annonces malveillantes l'utilisateurs est redirigés vers un "Magnitude" exploit kit via une redirection HTTP vers des sous-domaines apparemment aléatoires de:

- boxsdiscussing.net

- crisisreverse.net

- limitingbeyond.net

- et d'autres

Tous ces domaines sont servis à partir d'une seule adresse IP: 193.169.245.78. Cette adresse IP semble être hébergé dans les Pays-Bas.

Ce kit exploiter exploite les vulnérabilités dans Java et installe une foule de logiciels malveillants différents, y compris:

- ZeuS

- Andromeda

- Dorkbot / Ngrbot

- Publicité cliquant logiciels malveillants

- Tinba / Zusy

- Necurs

L'enquête a montré que les premiers signes d'infection datta du 30 Décembre 2013. D'autres rapports suggèrent qu'elle pourrait avoir commencé encore plus tôt.

Schématiquement l'exploit ressemble à ceci:

Taille

Basé sur un échantillon de trafic, nous estimons le nombre de visites sur le site malveillant d'être autour 300k/hr. Compte tenu d'un taux d'infection typique de 9% cela se traduirait par environ 27.000 infections par heure. Basé sur le même échantillon, les pays les plus touchés par le kit exploiter sont la Roumanie, la Grande-Bretagne et la France. A cette époque, on ne sait pas pourquoi ces pays sont les plus touchés.

Motivation

On ne sait pas quel groupe spécifique est derrière cette attaque, mais les assaillants sont clairement motivés financièrement et semblent offrir des services à d'autres acteurs. Le kit d'exploit a des similitudes à celle utilisée dans le mémoire de l'infection php.net en Octobre 2013.

Conseils

Pour bloquer l'accès des adresses IP avec la publicité malveillante et le kit exploit suivants:

- Bloquer le sous-réseau 192.133.137/24

- Bloquer le sous-réseau 193.169.245/24

Aussi inspecter de près le trafic réseau pour des signes d'exploits réussis pour l'un des logiciels malveillants chuté.

Yahoo dit qu'il est au courant du problème et travaille a y apporter une solution.

Source: blog.fox-it

/image%2F0527637%2F20150727%2Fob_7a3dbc_quoideneuf1.png)

/image%2F0527637%2F20171104%2Fob_200e90_screenshot-2017-11-4-warning-critical.png)

/image%2F0527637%2F20171011%2Fob_0f8344_screenshot-2017-10-11-israel-hacked-ka.png)

/image%2F0527637%2F20170918%2Fob_6fc34e_ccleaner-hacked-malware.png)

/image%2F0527637%2F20170913%2Fob_9e5e34_1111.png)