Les extensions dans Firefox peuvent devenir le vecteur d'attaques malveillantes

/image%2F0527637%2F20160406%2Fob_bcdbb4_capture-d-ecran-1075.png)

Si vous pensiez que les extensions (Add-ons) de Firefox rendent votre navigation en ligne beaucoup plus facile, vous n'êtes pas dans le faux, mais il y a un certain risque avec ces extensions. Prenant la parole lors de la conférence de sécurité Black Hat Asie 2016 à Singapour, deux chercheurs américains ont expliqué comment les extensions connues de Firefox peuvent être utilisés par d'autres extensions (malveillantes) pour mener des attaques contre les utilisateurs du navigateur.

The Register signale que ces extensions sont ouvertes à des attaques qui peuvent tranquillement passer des tests de sécurité automatisés et les droits de Mozilla afin de compromettre les machines.

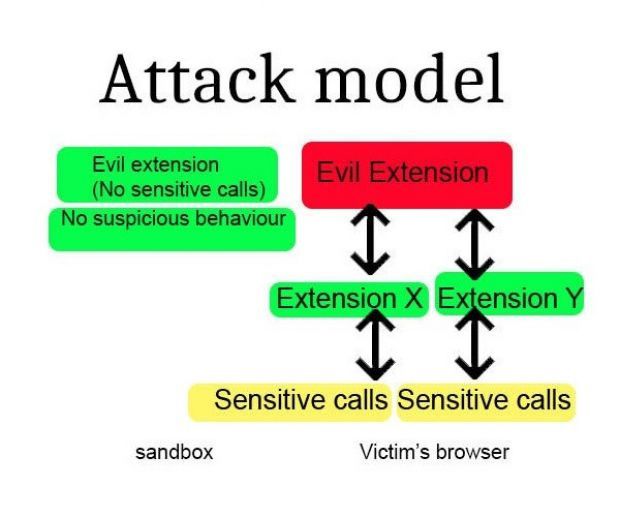

Ph.D. Ahmet Buyukkayhan de la Boston University et le Professeur William Robertson de Northeastern University ont démontré (PDF en bas de page) comment "Extension-reuse" (nom donné à la vulnérabilité) peut être exploité par les pirates pour installer des logiciels malveillants sur les ordinateurs des utilisateurs. Les deux chercheurs qui ont étudié la vulnérabilité pendant deux ans par la création d'extensions malveillantes qui utilisent le mécanisme "d'Extension-reuse" ont dit avoir fait des appels malveillants vers d'autres extensions, qui ensuite les transmettre au système sous-jacent.

Les chercheurs ont expliqué que, la totalité des demandes faites par les extensions dans le navigateur Firefox sont traités avec des privilèges élevés, une fois que les pirates ont exploité la prolongation, ils peuvent avoir l'ensemble du navigateur à leur disposition. Pire encore, une de ces extensions malveillantes peut facilement passer par le processus d'examen de Mozilla, toutes les extensions doivent passer par ce processus pour être ajouté à leur portail add-on.

Le système de sécurité de Firefox ne peut pas se concentrer sur l'extension malveillante, car Firefox ne fait pas d'appels dangereux pour les parties intérieures les plus sensibles, ont noté les chercheurs.

Grâce à ce scénario d'attaque, les chercheurs ont réussi à exploiter des add-ons populaires de Firefox pour mener des actions malveillantes. Dans leurs tests, ils ont utilisé les add-ons très populaire tels que GreaseMonkey add-on (1,5 millions d'installations actives), Video DownloadHelper (6,5 millions d'installations actives), et NoScript (2,5 millions d'installations actives).

Les chercheurs ont présenté leur exploit en réalisant une expérience en direct à la conférence. L'expérience a été effectuée en utilisant une extension de test, appelé ValidateThisWebsite, qui ne contenait que 50 lignes de code et a été laissé sans obfuscation pour un accès facile à son code source. L'examinateur de Mozilla a approuvé l'extension sans drapeaux rouges.

Mozilla a déclaré que les conclusions des chercheurs étaient de nature hypothétique.

"La façon dont les add-ons sont mises en œuvre dans Firefox aujourd'hui tient compte du scénario hypothétique qui a été présenté au Black Hat Asie. La méthode décrite repose sur l'installation d'un add-on populaire qui est vulnérable, puis pour l'add-on qui tire parti de cette vulnérabilité à être également installé ", explique Nick Nguyen, vice-président de produit pour Firefox.

"Parce que les risques tels que celui-ci existe, nous évoluons à la fois notre produit de base et notre plate-forme d'extensions pour construire une plus grande sécurité. La nouvelle série d'API d'extension du navigateur qui composent des extensions Web, qui sont disponibles dans Firefox aujourd'hui, sont intrinsèquement plus sûr que des add-ons traditionnelles, et ne sont pas vulnérables à l'attaque particulière exposée dans la présentation au Black Hat Asie. Dans le cadre de notre initiative Electrolysis - notre projet d'introduire une architecture multi-processus pour Firefox plus tard cette année - nous allons déployer une Sandbox pour les extensions dans Firefox afin que le code ne puisse pas être partagé."

/image%2F0527637%2F20150727%2Fob_7a3dbc_quoideneuf1.png)

/image%2F0527637%2F20171104%2Fob_200e90_screenshot-2017-11-4-warning-critical.png)

/image%2F0527637%2F20171011%2Fob_0f8344_screenshot-2017-10-11-israel-hacked-ka.png)

/image%2F0527637%2F20170918%2Fob_6fc34e_ccleaner-hacked-malware.png)

/image%2F0527637%2F20170913%2Fob_9e5e34_1111.png)